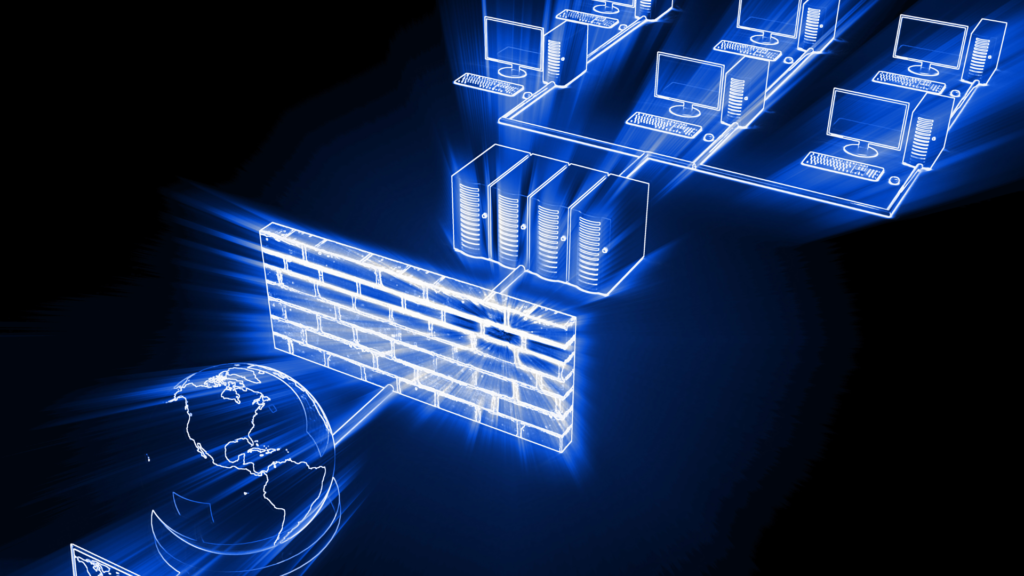

Cosa sono i firewall?

Un firewall è un componente essenziale della sicurezza informatica che serve a proteggere una rete o un sistema informatico da minacce esterne come attacchi informatici, malware, virus, tentativi di accesso non autorizzato e altri tipi di intrusioni.

Cosa fa un firewall?

Monitora e controlla il traffico di rete in entrata e in uscita, utilizzando una serie di regole che consentono o meno gli eventi, fino a bloccare le trasmissioni pericolose o indesiderate. Le regole che definiscono come deve comportarsi il sistema sono basate su indirizzi IP, porte, protocolli o applicazioni. Gli amministratori di rete configurano le regole di sicurezza in base alle esigenze dell’organizzazione.

Responsabilità e necessità di un firewall

- Configurazione: Gli amministratori di rete sono responsabili della corretta configurazione. Questo include la definizione delle regole di sicurezza che determinano quali tipi di traffico sono consentiti o bloccati attraverso il sistema.

- Monitoraggio: Gli amministratori monitorano costantemente il traffico di rete attraverso il firewall per individuare eventuali anomalie o attività sospette. Questo può includere l’analisi dei log di sicurezza del sistema per individuare potenziali minacce.

- Aggiornamenti e patch: È importante mantenere il sistema aggiornato con le ultime patch di sicurezza per proteggerlo da vulnerabilità conosciute. Gli amministratori devono garantire che il firmware o il software siano sempre aggiornati.

- Regolari audit di sicurezza: Gli amministratori possono condurre audit di sicurezza periodici per valutare l’efficacia del firewall e apportare eventuali miglioramenti.

- Risposta alle minacce: In caso di rilevamento di una minaccia o di un tentativo di violazione, gli amministratori devono prendere misure immediate per mitigare la minaccia. Questo può includere il blocco di indirizzi IP sospetti o la modifica delle regole del firewall.

- Politiche di sicurezza: Gli amministratori collaborano con altre parti interessate all’interno dell’organizzazione per sviluppare e implementare politiche di sicurezza coerenti con l’uso del sistema. Queste politiche possono definire regole specifiche sul traffico consentito o vietato.

- Formazione e sensibilizzazione: Gli amministratori di rete forniscono formazione e sensibilizzazione al personale dell’organizzazione per garantire che gli utenti comprendano le politiche di sicurezza e contribuiscano a mantenere un ambiente sicuro.

- Monitoraggio delle minacce emergenti: Gli amministratori tengono il passo con le minacce informatiche emergenti e aggiornano di conseguenza le regole del sistema e le politiche di sicurezza.

Dove posizionare un firewall?

Questi sistemi andrebbero solitamente posizionati tra una rete interna e una rete esterna. Possono anche essere utilizzati internamente per separare reti interne o segmenti di rete per ragioni di sicurezza. Le posizioni comuni in cui vengono installati includono:

- Perimeter Firewall (Firewall di Perimetro): Questa è la tipologia che si trova tra la rete interna di un’organizzazione e Internet. Il suo compito principale è filtrare il traffico in ingresso e in uscita, consentendo solo il traffico autorizzato a passare attraverso di esso. Può essere configurato per bloccare determinati tipi di traffico, come le porte non necessarie o le minacce conosciute.

- Firewall di rete interna (Firewall Interno): Questo tipo di sistema è posizionato all’interno della rete dell’organizzazione, spesso tra le diverse zone di rete. Il suo obiettivo è controllare e monitorare il traffico all’interno della rete per impedire che minacce interne si diffondano o per limitare l’accesso a determinate risorse.

- Firewall sul dispositivo (Firewall Host): Questa tipologia è installata su un dispositivo specifico, come un computer o un server. Protegge il dispositivo da accessi non autorizzati o attacchi provenienti dalla rete o da Internet. Gli host possono essere configurati per controllare le connessioni in entrata e in uscita per applicazioni specifiche.

- Firewall applicativo (Application Firewall): Questo tipo di sistema opera a un livello più elevato del protocollo di rete, spesso a livello delle applicazioni. È progettato per proteggere specifiche applicazioni o servizi da minacce, come attacchi SQL injection o cross-site scripting (XSS).

- Firewall basato su cloud: In un’era sempre più basata su servizi cloud, i sistemi basati su cloud offrono protezione per le risorse e i servizi cloud di un’organizzazione. Possono essere utilizzati per controllare l’accesso a servizi cloud come server web, applicazioni e dati archiviati in cloud.

- Firewall di sistema operativo: I sistemi operativi moderni spesso includono sistemi integrati che possono essere configurati per controllare il traffico in entrata e in uscita dal dispositivo.

La scelta di dove posizionare i sistemi dipende dalle esigenze di sicurezza specifiche dell’organizzazione e dalla sua architettura di rete. In genere, una combinazione di questi sistemi può essere utilizzata per fornire una difesa completa contro una vasta gamma di minacce informatiche.

Ricorda!

I firewall sono un componente importante della sicurezza delle reti, ma non dovrebbero essere l’unica misura di sicurezza adottata. Altre misure come l’antivirus, la crittografia, le autenticazioni e le procedure di sicurezza sono anch’esse fondamentali.